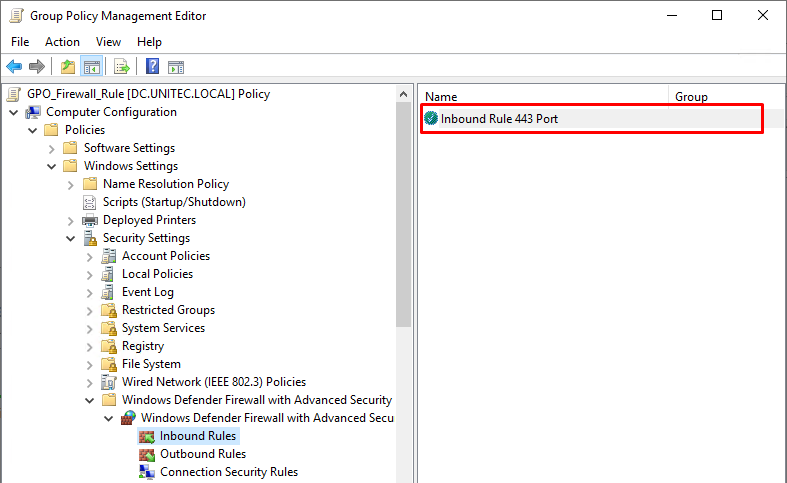

Настройка Windows Firewall через GPO

Правила Windows Firewall можно настроить несколькими способами, первый вариант это настройка правил на каждом компьютере либо в случае компьютера в домене мы можем использовать групповые политики (GPO).

В этой статье мы рассмотрим настройку Windows Firewall используя групповую политику.

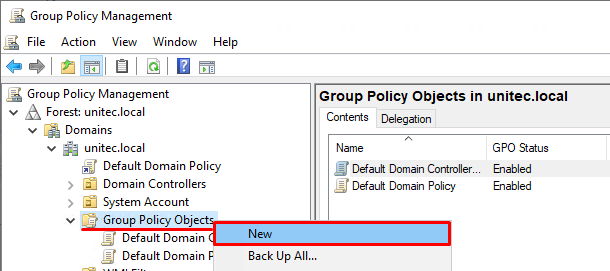

1 . Создаем новый объект групповой политики

Для этого открываем консоль управления групповой политикой Group Policy Management и создаем новый объект.

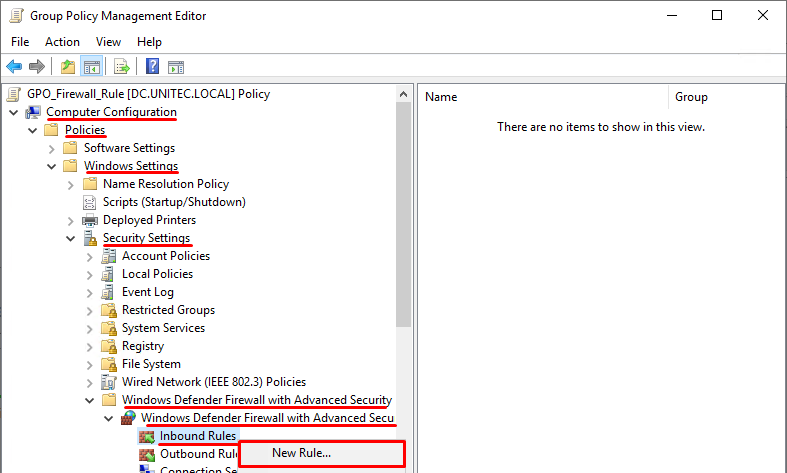

2 . Редактируем групповую политику

На следующем этапе у нас есть несколько вариантов:

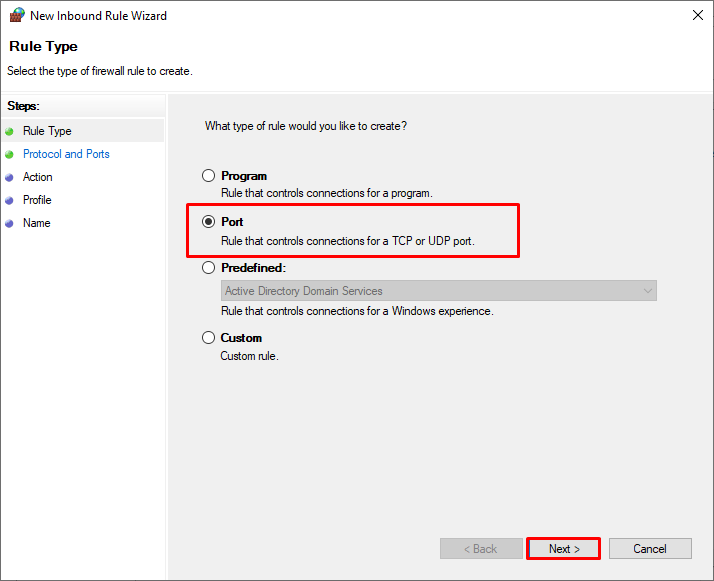

— Program — Программы – можно выбрать исполняемый exe программы.

— Port – Выбрать TCP/UDP порт или диапазон портов.

— Predefined – Выбрать одно из преднастроенного правила.

— Custom – Задать собственное правило, здесь можно указать программу, протокол и другие протоколы помимо TCP и UDP, например, ICMP, GRE, L2TP, IGMP и т.д.

В нашем примере нам необходимо открыть порт TCP 443, поэтому выбираем Port

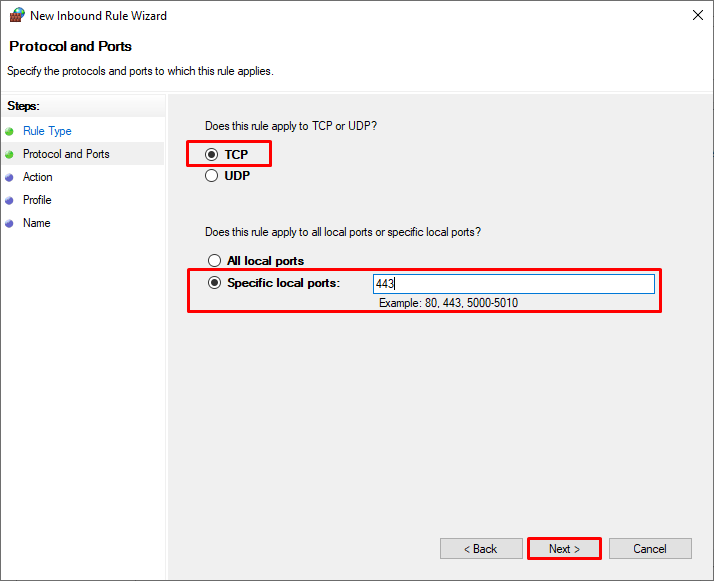

Выбираем протокол TCP и указываем порт 443

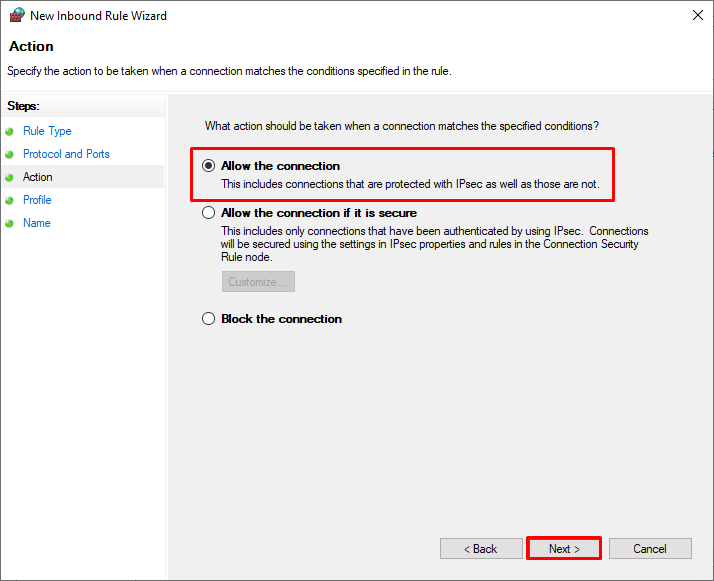

Разрешаем входящие соединения

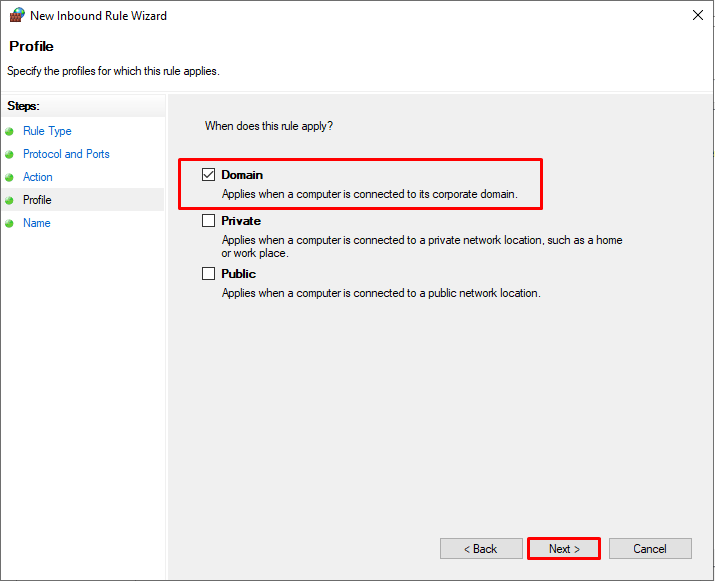

Так как наш компьютер в домене, применяем политику к профилю для Domain ( также можно выбрать все профили )

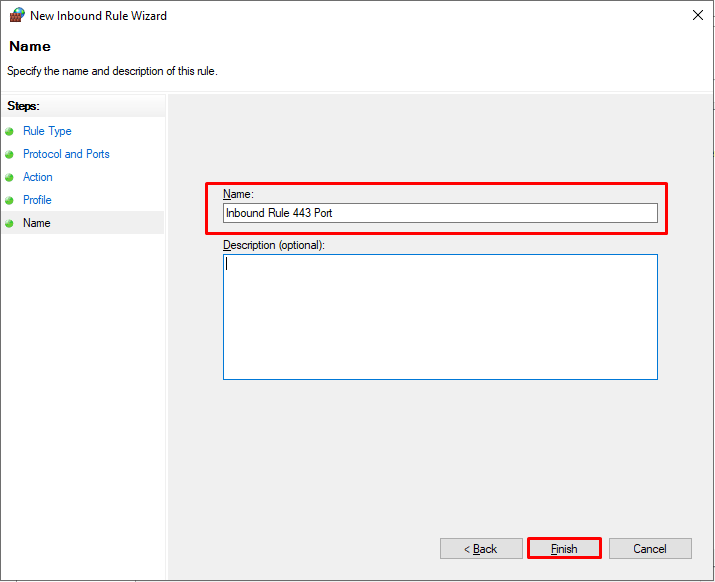

Задаем имя для правила

На этом создание правила завершено

Траблшутинг

# После обновление политики на клиенте командой gpupdate /force # Выводим правила командой netsh firewall show state